Je NetApp-systeem draait. Gebruikers klagen niet. De backupjobs tonen groen.

Toch lopen veel organisaties met een NetApp-omgeving op dit moment risico’s die ze simpelweg niet zien. Verouderde ONTAP-versies zonder beveiligingspatches, snapshots die bij een echte aanval gewoon worden verwijderd, en capaciteitsproblemen die pas zichtbaar worden als het te laat is.

Een storage health check brengt die risico’s in kaart voordat die jouw risico’s in kaart brengen.

De meeste problemen in NetApp-omgevingen zijn niet het gevolg van hardwareuitval. Ze zijn het gevolg van configuraties die nooit zijn herzien, software die stilzwijgend end-of-life is gegaan, en aannames over back-up die niet kloppen.

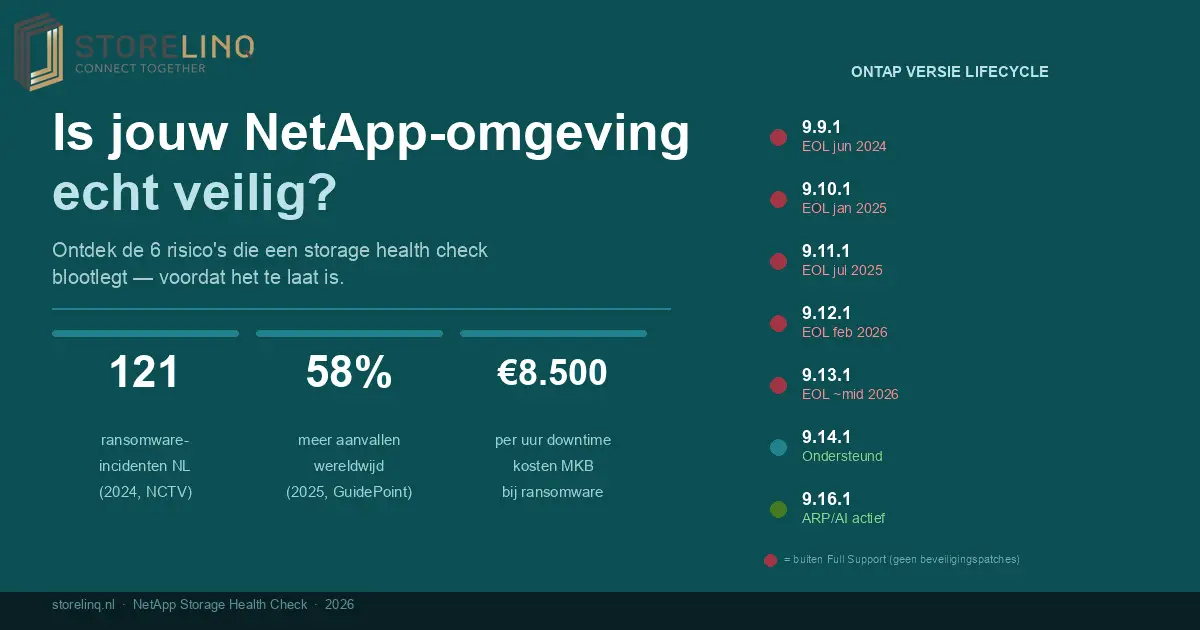

Dit is de stille tijdbom in veel omgevingen: de ONTAP-versie is al maanden of jaren buiten Full Support, maar niemand heeft dat opgemerkt.

De lifecycle is hard:

Buiten Full Support betekent: geen beveiligingspatches meer. Kwetsbaarheden zoals CVE-2024-6387 (OpenSSH — HIGH), CVE-2024-2511 (OpenSSL — HIGH) en CVE-2025-40775 (ISC BIND — HIGH) worden niet meer geremedieerd op jouw versie. Dat zijn geen theoretische risico’s; dit zijn gedocumenteerde, actief geëxploiteerde kwetsbaarheden die ONTAP 9 raken.

Hetzelfde geldt voor hardware: de FAS8200 en AFF A300 bereiken EOSL op 30 november 2026. Veel Nederlandse organisaties draaien nog op deze systemen.

NetApp ONTAP is een volwassen platform met veel configuratiemogelijkheden. Dat is ook precies waarom misconfiguraties zo gemakkelijk onopgemerkt blijven.

Veelvoorkomende problemen die ik in de praktijk tegenkom:

Dit is misschien wel de grootste misvatting in opslagbeheer: het idee dat snapshots gelijkstaan aan een back-up.

Snapshots zijn geen back-up. Ze staan op dezelfde hardware, worden beheerd door hetzelfde admin-account en beschermen niet tegen controller-uitval, diefstal of een aanvaller die je SnapMirror-relaties verwijdert voordat de encryptie begint.

Organisaties met alleen lokale snapshots voldoen niet aan de 3-2-1-regel (3 kopieën, op 2 verschillende media, waarvan 1 offsite), de standaard die ISO 27001:2022 Annex A 8.13 expliciet verwacht van auditors.

Ransomware is in 2025 geen abstracte dreiging meer. Aanvallen namen toe met 58% jaar-op-jaar (GuidePoint Security). Van alle bedrijven wereldwijd werd 72% getroffen door ransomware in 2024-2025 (IBM). In Nederland waren er in 2024 121 gedocumenteerde ransomware-incidenten. Bij de meeste slachtoffers werd ook data gestolen.

De gemiddelde downtimekostenpost bij een ransomwareaanval: € 8.500 per uur.

Aanvallers weten dat datarecovery draait om jouw back-upkopieën. Daarom is de aanpak tegenwoordig standaard:

Zonder extra maatregelen is dit exact wat er gebeurt. 69% van de organisaties die losgeld betaalden, werd opnieuw aangevallen (Sophos). Betalen lost niets op.

NetApp heeft robuuste beschermingslagen ingebouwd in ONTAP, maar ze zijn niet standaard actief of correct geconfigureerd.

Een goede NetApp storage health check is geen vluchtige quickscan. Het is een systematische doorlichting van je volledige ONTAP-omgeving op de volgende gebieden.

De NIS2-richtlijn is EU-breed van kracht sinds oktober 2024. De Nederlandse omzettingswet (Cyberbeveiligingswet) wordt verwacht in Q2 2026. Je valt onder NIS2 als je organisatie actief is in een kritieke of belangrijke sector en:

NIS2 verplicht organisaties tot aantoonbare maatregelen op het gebied van back-upbeheer, toegangscontrole, versleuteling en herstelcapaciteit. Dit raakt rechtstreeks je opslaginfrastructuur. Bij niet-naleving: boetes tot € 10 miljoen of 2% van de wereldwijde jaaromzet. Bestuurders kunnen persoonlijk aansprakelijk worden gesteld.

Parallel hieraan geldt de AVG (GDPR): artikel 32 vereist dat systemen die persoonsgegevens bevatten, beschikbaar, integer en veerkrachtig zijn. Een ransomwareaanval die persoonsgegevens raakt, verplicht tot melding bij de Autoriteit Persoonsgegevens binnen 72 uur. In 2024 registreerde de AP 1430 datalekken en meldingen vanuit cyberaanvallen.

Een storage health check geeft je aantoonbaar bewijs van genomen maatregelen, precies wat auditors en toezichthouders verwachten.

“Wij zijn te klein voor ransomware.”

Bedrijven met 101-1000 medewerkers zijn goed voor circa 40% van alle ransomwareaanvallen (Coveware). MKB wordt bewust aangevallen vanwege lagere beveiligingsvolwassenheid. In Nederland werden in 2024 121 ransomware-incidenten gedocumenteerd, waarbij het overgrote deel geen grote enterprise was.

“We hebben een supportcontract bij NetApp.”

Een supportcontract is break/fix. Het signaleert geen misconfigurations, valideert geen backups en controleert niet of ARP actief is op jouw volumes. Het feit dat jouw hardware wordt ondersteund, zegt niets over hoe jouw ONTAP-omgeving is geconfigureerd.

“We hebben backups.”

59% van de organisaties die ransomware kregen, had backups die tegelijk werden versleuteld of verwijderd (Sophos). “Backups hebben” en “herstelbare, ransomware-resistente backups hebben” zijn twee heel verschillende dingen.

“Wij werken met een MSP die dit regelt.”

MSPs zijn in Nederland een van de meest aangevallen initiële toegangsvectoren voor ransomwaregroepen. Incransom is in Q2 2025 de actiefste groep in Nederland en richt zich specifiek op MSP’s om downstream-klanten te bereiken. Een health check verifieert of jouw MSP de storage-laag daadwerkelijk naar best practices inricht.

StoreLinq is een Nederlandse IT-consultancy, gespecialiseerd in NetApp-omgevingen. Een storage health check bij ons werkt als volgt:

De tijdsinvestering aan jouw kant is minimaal. De uitkomst: duidelijkheid over wat goed staat, wat risico loopt, en wat als eerste moet worden aangepakt.

Wil je weten hoe jouw NetApp-omgeving er nu voor staat? Vraag direct een storage health check aan via de contactpagina van StoreLinq. We plannen binnen twee werkdagen een kennismakingsgesprek in.

De daadwerkelijke analyse en rapportage nemen doorgaans 2 tot 3 werkdagen in beslag, afhankelijk van de omvang van de omgeving. De tijdsinvestering van jouw kant voor het aanleveren van toegangsgegevens of AutoSupport-data is maximaal een uur. Je hoeft zelf geen uitgebreide documenten klaar te maken.

Ja. Een recent geïnstalleerd systeem is nog steeds kwetsbaar als ARP niet is ingeschakeld, als er geen tamperproof snapshots zijn geconfigureerd, als er geen MAV actief is of als de back-upvalidatie nooit heeft plaatsgevonden. Configuratie bij deployment is vaak geoptimaliseerd voor de werklasten van dag één, niet voor de beveiligingsvereisten van 2026 en de aankomende NIS2-verplichtingen.

Nee. Een supportcontract bij NetApp of je reseller dekt break/fix en technische hulp bij problemen. Het voert geen proactieve beoordeling uit van jouw configuratie, het valideert niet of je backups herstelbaar zijn, en het beoordeelt niet of ransomware-beschermingsfuncties zoals ARP, SnapLock of MAV correct zijn ingesteld. Dat is precies wat een health check wel doet.

Je ontvangt: een executive summary met een risicoheatmap, een gedetailleerde bevindingslijst met risicoclassificaties, specifieke remediatieaanbevelingen in volgorde van prioriteit, een capaciteitsforecast voor de komende 12-24 maanden, en een actieplan met een inschatting van de remediatietijd per bevinding. Dat is het startpunt voor een weloverwogen beslissing over welke risico’s je wanneer aanpakt en met welk budget.

Wil je weten hoe jouw NetApp-omgeving scoort? Neem contact op met StoreLinq en vraag een storage health check aan. We plannen binnen twee werkdagen een eerste gesprek in.