Ransomware is geen hypothetisch risico meer, maar dagelijkse realiteit, en je storage is daarin je laatste en eerste verdedigingslinie. In deze blog leg ik uit waarom backups alleen niet meer voldoende zijn, en waarom je NetApp omgeving een actieve rol moet spelen in je securitystrategie.

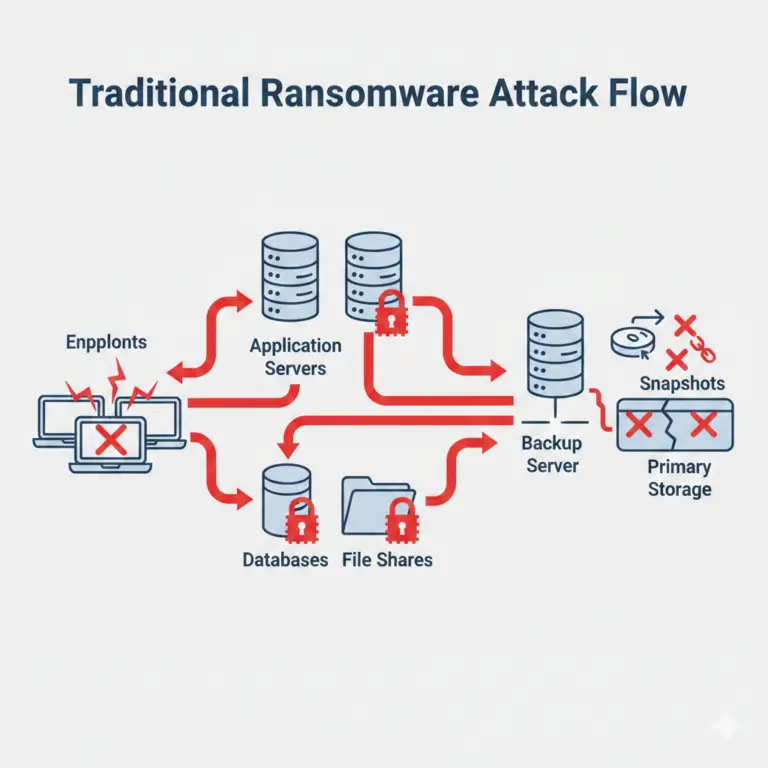

Ransomwareaanvallen zijn de afgelopen jaren niet alleen frequenter, maar ook slimmer en gerichter geworden. Aanvallers richten zich niet meer exclusief op enkele servers, maar proberen zo veel mogelijk van je datalandschap plat te leggen: productie, file shares, databases, maar ook back‑ups en beheeromgevingen.

Onderzoeken laten zien dat het vermogen om “gewoon vanuit backup” te herstellen juist afneemt, doordat aanvallen zich ook op back‑upsystemen richten en organisaties moeite hebben om snel de juiste, schone herstelpunten te vinden. Gevolg: langere downtime, hogere kosten, reputatieschade en vaak toch de druk om losgeld te overwegen.

In die context is het naïef om te vertrouwen op een klassiek model van perimeterbeveiliging plus periodieke backups. Zodra een aanvaller eenmaal bij je data kan, ben je met alleen backups simpelweg te laat.

Back-ups zijn essentieel, maar lossen maar een deel van het probleem op. Ze zijn ontworpen voor logische fouten en hardwareproblemen, niet voor een aanvaller die actief probeert je herstelmogelijkheden te saboteren.

Een paar structurele beperkingen van traditionele backup‑benaderingen:

Back-ups draaien vaak onder krachtige service‑accounts die, eenmaal gecompromitteerd, ook je backup‑sets kunnen verwijderen of versleutelen.

De RPO/RTO zijn niet afgestemd op moderne aanvallen; een dagelijkse backup is waardeloos als je uren of dagen aan versleutelde writes ertussen hebt zitten.

Herstel is vaak handmatig en traag: het kost tijd om de juiste dataset te vinden, malware eruit te filteren en dan pas terug te zetten.

NetApp zelf benadrukt dat backups helpen bij datarecovery, maar geen cyber resilience op opslaglaag bieden: die gaat over anticiperen, weerstaan en herstellen, direct waar je data leeft.

De omslag die nu gaande is: storage is niet langer “domme schijf”, maar een geïntegreerde securitylaag. NetApp positioneert zijn platform expliciet zo: de storagelaag moet kunnen detecteren, beschermen en herstellen – niet alleen kopieën bewaren.

Concreet betekent dat:

Detecteren waar de data staat: anomalieën in file‑ en blokgedrag, massale wijzigingen, ongewoon toegangspatroon.

Beschermen met immutable snapshots, air‑gapped/isolated kopieën en streng beleid op wie wat mag doen.

Herstel door middel van georkestreerde, workloadgerichte herstelstrategieën die gericht zijn op het terugbrengen naar de recentste schone back-up, zonder dat malware wordt meegenomen.

NetApp Ransomware Resilience bouwt hierop voort met AI‑gedreven detectie voor zowel encryptieaanvallen als data‑exfiltratie, geïntegreerde alerts en begeleide recovery in een geïsoleerde omgeving. IDC en andere analisten noemen dit expliciet een “defense-in-depth”-benadering, waarbij storage een centrale rol speelt.

In assessments bij organisaties zie ik steeds dezelfde patronen terug, en die sluiten aan bij wat onderzoeken en vendor cases laten zien.

Enkele typische valkuilen:

Snapshots zijn niet of nauwelijks ingericht, of alleen met korte retentie, waardoor er geen bruikbare herstelpunten zijn zodra een aanval laat ontdekt wordt.

Onderzoek bij SAP‑omgevingen laat bijvoorbeeld zien dat organisaties worstelen met het identificeren van besmette data en daardoor risico lopen op reinfectie. NetApp laat in eigen cases zien dat vroege detectie en immutable recovery downtime en losgeld kunnen voorkomen.

Zonder een doordacht ontwerp op storageniveau verandert een ransomwareincident van een technisch probleem in een existentiële businesscrisis.

De goede boodschap: veel van de benodigde bouwstenen zitten al in je NetApp omgeving. NetApp benadrukt zelf dat zijn platform “de veiligste storage op de planeet” wil zijn en dat cyber resilience op de opslaglaag een bewuste designkeuze is, niet een losse add‑on.

In de rest van deze blogserie laat ik zien hoe ik als consultant een ransomwarebestendige NetApp‑architectuur opbouw:

Een referentiedesign met primaire, secundaire kopie en (optionele) cyber vault.

Een set ONTAP‑features die ik standaard aanzet voor bescherming.

Detectielaag met AI‑gedreven analyse van I/O‑patronen en geïntegreerde alerts.

Een concreet herstelrunbook, inclusief geïsoleerde recovery.

In de volgende blog begin ik met dat high‑level ontwerp: een blueprint die je één op één naast je eigen NetApp omgeving kunt leggen om te zien waar de gaten zitten.